2019年5月15日,微軟官方發布緊急安全補丁,修複了一(yī)個Windows遠程桌面服務的遠程代碼執行漏洞(CVE-2019-0708),利用此漏洞可能可以直接獲取Windows服務器權限。

漏洞描述

微軟官方緊急發布安全補丁,修複了一(yī)個Windows遠程桌面服務的遠程代碼執行漏洞(CVE-2019-0708),該漏洞影響了某些舊(jiù)版本的Windows系統。此漏洞是預身份驗證,無需用戶交互。當未經身份驗證的攻擊者使用RDP(常見端口3389)連接到目标系統并發送特制請求時,可以在目标系統上執行任意命令。甚至傳播惡意蠕蟲,感染内網其他機器。類似于2017年爆發的WannaCry等惡意勒索軟件病毒。

漏洞評級

CVE-2019-0708 嚴重

影響版本

Windows 7

Windows Server 2008 R2

Windows Server 2008

Windows 2003

Windows XP

安全建議

注:以下(xià)補丁修複方案均存在不可預知(zhī)風險(黑屏或死機),建議修複前先備份數據/鏡像!!

1、針對Windows 7、Windows Server 2008和Windows Server 2008 R2的用戶,及時安裝官方安全補丁:https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708

2、針對Windows 2003及Windows XP的用戶,及時更新系統版本或安裝官方補丁:https://support.microsoft.com/zh-cn/help/4500705/customer-guidance-for-cve-2019-0708

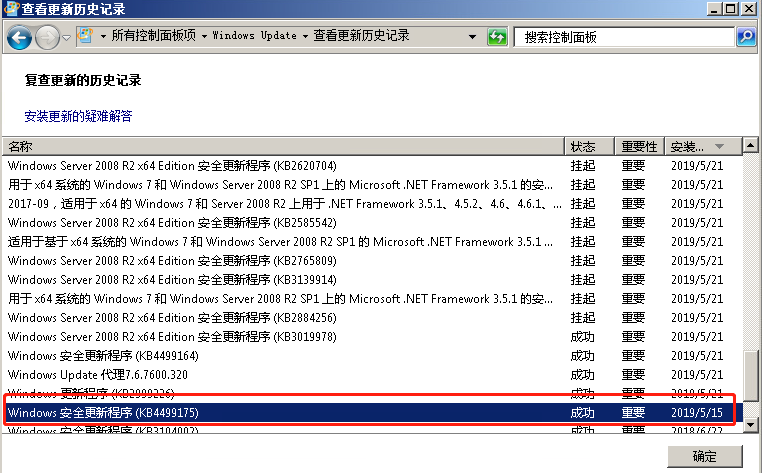

記住安裝的補丁以windows 2008 server R2版本的補丁爲例,補丁編号是kb4499164(該補丁爲月度總集合更新,容量大(dà)小(xiǎo)爲269MB左右)或kb4499175(該補丁爲僅僅針對該漏洞的更新,容量大(dà)小(xiǎo)爲100MB左右),安裝完畢後記得重啓一(yī)下(xià)服務器!重啓後按照下(xià)圖路勁位置檢查一(yī)下(xià)更新曆史記錄中(zhōng)是否已經有更新好的補丁程序。

下(xià)一(yī)篇 [漏洞公告] Apache RocketMQ 目錄遍曆與拒絕服務漏洞